Fecha: 11 de mayo de 2026

Categoría: Ciberseguridad / Infraestructura

Impacto: Crítico (Escalada de privilegios locales a Root)

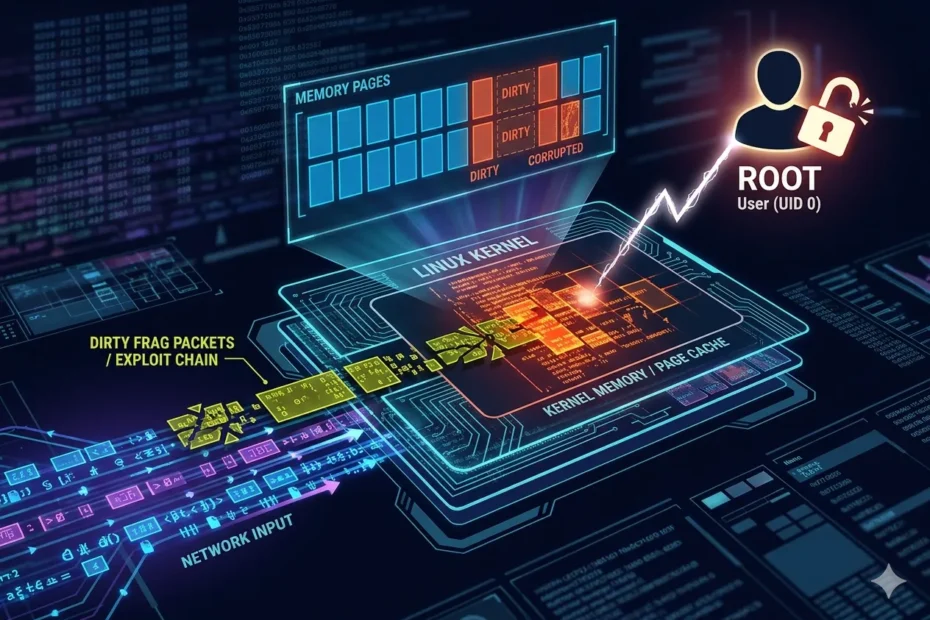

Una nueva vulnerabilidad crítica, bautizada como Dirty Frag, ha puesto en alerta a los administradores de sistemas Linux a nivel global. Este fallo de diseño permite a un atacante con acceso limitado a un sistema (como un usuario sin privilegios o un contenedor comprometido) obtener control total del núcleo (root), comprometiendo la integridad de servidores, nubes privadas y estaciones de trabajo.

¿Qué es Dirty Frag?

Dirty Frag no es un único error de código, sino una cadena de explotación sofisticada que manipula la forma en que el kernel de Linux gestiona la memoria intermedia de red y la caché de páginas (Page Cache).

A diferencia de otras vulnerabilidades históricas, Dirty Frag aprovecha la interacción entre la pila de red y el subsistema de memoria. El atacante utiliza paquetes de red malformados (fragmentados) para “ensuciar” la caché de páginas, logrando escribir datos arbitrarios en archivos que normalmente son de solo lectura para el sistema.

Versiones y Kernels Afectados

La vulnerabilidad tiene un alcance excepcionalmente amplio debido a que el código afectado reside en el núcleo principal (mainline) desde hace casi una década:

- Versiones: Prácticamente cualquier versión del kernel desde la 4.14 en adelante es potencialmente vulnerable.

- Módulos Críticos: El problema radica en la gestión de protocolos de descifrado y transporte específicos:

- IPsec (esp4/esp6): Utilizado masivamente en túneles VPN y comunicaciones seguras.

- AF_RXRPC: El protocolo de transporte para el sistema de archivos distribuido AFS.

Distribuciones Confirmadas

Dado que la mayoría de las distribuciones comerciales y comunitarias habilitan estos módulos por defecto o permiten su carga dinámica, la lista incluye:

- Ubuntu: Desde la 18.04 LTS hasta la 24.04 LTS y versiones provisionales.

- RHEL / CentOS / Rocky Linux: Versiones 8 y 9.

- Debian: Versiones 10, 11, 12 y 13 (Trixie).

- SUSE / openSUSE: Incluyendo Tumbleweed y Leap.

- Fedora: Versiones recientes.

- Sistemas Cloud: Variantes de CloudLinux y kernels optimizados para entornos de nube.

Por qué es tan peligrosa

El mayor peligro de Dirty Frag reside en su capacidad para evadir aislamientos. Un atacante que logre ejecutar un script simple en un servidor web o un contenedor Docker con permisos mínimos podría:

Manipular /etc/passwd o /etc/shadow para crear un usuario administrador.

Inyectar código en binarios del sistema (como sudo o systemd).

Persistencia total: Una vez obtenido el acceso root, el atacante puede ocultar su presencia mediante rootkits.

Cómo saber si estás expuesto

Puedes verificar rápidamente si los módulos vulnerables están activos en tu sistema ejecutando este comando en la terminal:

lsmod | grep -E '^(esp4|esp6|rxrpc)'Aunque los módulos no estén cargados en este momento, si un usuario sin privilegios puede forzar su carga automática, el sistema sigue estando en riesgo.

Mitigación Temporal

Acción Inmediata: Parchear. La mayoría de los proveedores de sistemas operativos ya han comenzado a liberar actualizaciones de seguridad. La recomendación es clara: Actualice el kernel y reinicie el sistema inmediatamente.

# Ejemplo en sistemas basados en Debian/Ubuntu

sudo apt update && sudo apt upgrade linux-image-generic

sudo rebootSi aún no hay un parche disponible para tu distribución específica, se recomienda bloquear (blacklist) los módulos afectados para evitar que el exploit pueda utilizarlos:

echo -e "install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false" | sudo tee /etc/modprobe.d/dirtyfrag.conf

sudo rmmod esp4 esp6 rxrpc 2>/dev/nullTen en cuenta que deshabilitar esp4/esp6 interrumpirá las conexiones VPN basadas en IPsec. Evalúa el impacto en tu infraestructura antes de aplicar esta medida.